美創產品全面入圍中直機關2025年網絡設備框架協議采購項目

2026-02-04

連續5年!美創再獲中國網絡安全產業聯盟“先進會員單位”表彰

2026-01-21

每周安全速遞3?1 | 勒索軟件攻擊導致心理健康機構超11萬人數據泄露

2026-01-06

四年同行,韌性共鑄:西南某商行攜手美創科技再度通過年度容災大考

2025-12-26

以“AI+數據安全”領雁!祝賀美創牽頭項目入選浙江省科技廳“尖兵領雁”計劃 !

2025-12-22

存儲域

數據庫加密 諾亞防勒索訪問域

數據庫防水壩 數據庫防火墻 數據庫安全審計 動態脫敏流動域

靜態脫敏 數據水印 API審計 API防控 醫療防統方運維服務

數據庫運維服務 中間件運維服務 國產信創改造服務 駐場運維服務 供數服務安全咨詢服務

數據出境安全治理服務 數據安全能力評估認證服務 數據安全風險評估服務 數據安全治理咨詢服務 數據分類分級咨詢服務 個人信息風險評估服務 數據安全檢查服務

研究人員發現一種新型Osiris勒索軟件,其在2025年11月針對東南亞某大型餐飲連鎖運營商的攻擊中被啟用,攻擊者借助自帶易受攻擊驅動(BYOVD)技術,濫用POORTRY驅動來禁用目標設備上的安全工具,為后續攻擊鋪路。這款勒索軟件具備完整的攻擊功能,可終止各類服務與進程、精準篩選文件及文件夾進行加密、投放勒索信,采用混合加密算法保障加密強度,給加密文件添加專屬.Osiris后綴,同時刪除系統快照并終止數據庫、備份等關鍵進程,切斷受害者的數據恢復路徑。目前Osiris勒索軟件的開發者身份及是否以勒索即服務(RaaS)模式運營尚未明確,但研究人員發現其與INC勒索軟件團伙存在潛在關聯,攻擊中工具復用、數據竊取及偽裝手法均與該團伙過往操作高度相似。

參考鏈接:

https://securityaffairs.com/187279/security/osiris-ransomware-emerges-leveraging-byovd-technique-to-kill-security-tools.html

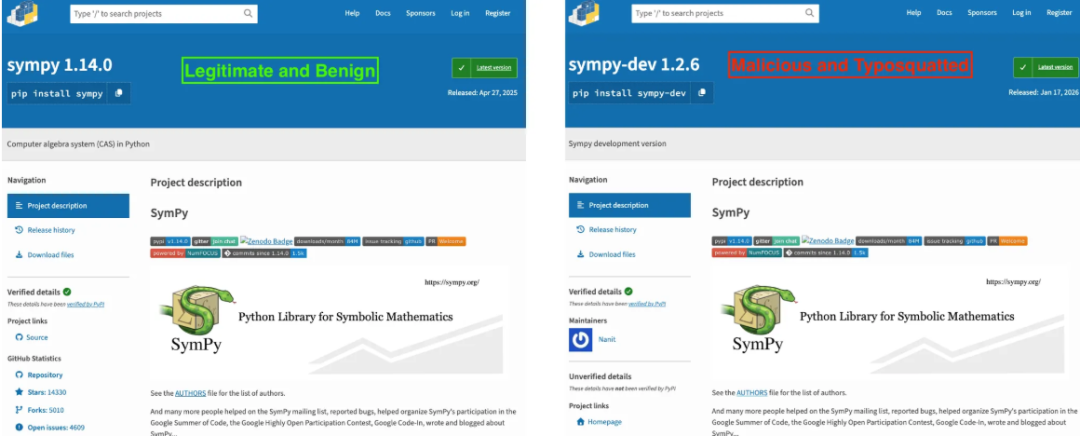

研究人員發現一款名為sympy-dev的惡意PyPI包,該包仿冒熱門Python符號數學庫SymPy,后者月下載量達8500萬次,攻擊者復制了SymPy的項目描述及品牌元素,以此誘導用戶誤安裝。該惡意包于2026年1月17日發布4個版本(1.2.3至1.2.6),均含惡意代碼,維護者標注為Nanit,上線首日下載量即突破1000次,雖下載量不等同于感染量,但已快速滲透至開發者及持續集成(CI)環境。包內惡意代碼注入下載器及內存執行程序到SymPy多項式代碼路徑,調用后會獲取遠程JSON配置、下載攻擊者控制的ELF負載,通過Linux內存文件描述符技術執行,減少磁盤痕跡,實測下載的負載為XMRig加密挖礦程序,通過TLS連接礦池端點,配置及負載均來自兩個指定控制服務器。

參考鏈接:

https://socket.dev/blog/pypi-package-impersonates-sympy-to-deliver-cryptomining-malware

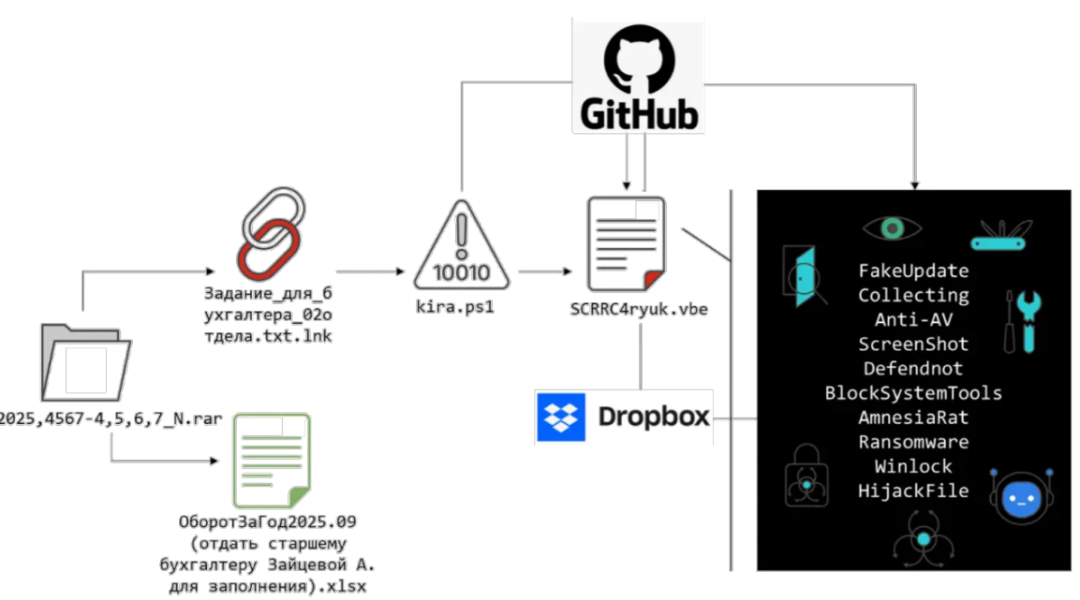

安全研究人員披露,一場針對俄羅斯用戶的多階段惡意攻擊活動正在活躍傳播,該行動通過社會工程手段結合濫用GitHub和Dropbox等合法云服務,實現對系統的隱蔽入侵和勒索軟件投放。FortiGuard Labs分析指出,攻擊鏈始于偽裝成正常商務文件的誘餌文檔,用戶打開后會看到虛假任務或提示信息,而真實的惡意腳本在后臺悄然執行并建立持久控制。該攻擊最顯著的特征在于利用名為Defendnot的工具,該工具原本用于安全研究,旨在演示Windows安全中心信任機制的缺陷。攻擊者將其武器化,用于直接關閉Microsoft Defender防護功能,從而在不依賴漏洞利用的情況下“合法”解除系統安全防線,為后續惡意負載鋪平道路。

參考鏈接:

https://securityonline.info/github-dropbox-weaponized-defendnot-tool-used-to-disable-windows-defender/

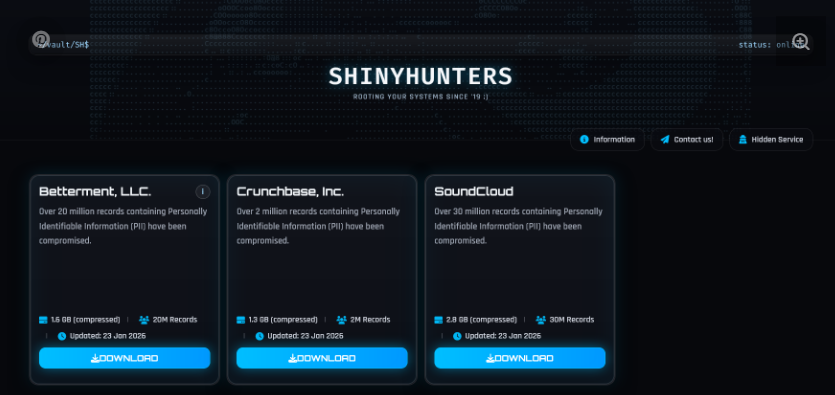

黑客團伙ShinyHunters再度活躍,于2026年1月22日通過Telegram發布暗網鏈接,公開泄露SoundCloud、Crunchbase及Betterment三家平臺的數百萬條用戶及企業數據,此次泄露源于對三家公司的勒索未遂。該團伙搭建專屬暗網泄露站點,宣稱“要么付款要么泄露”,并放話后續將發起更多數據泄露攻擊。泄露數據含Betterment超2000萬條個人身份信息、Crunchbase超200萬條企業數據及SoundCloud超3000萬條用戶記錄。值得注意的是,SoundCloud去年12月曾確認數據泄露,影響約3500至3600萬用戶,與該團伙宣稱的泄露規模高度吻合。

參考鏈接:

https://hackread.com/shinyhunters-leak-soundcloud-crunchbase-betterment-data/

俄羅斯公民伊亞尼斯·亞歷山德羅維奇·安特羅彭科(Ianis Aleksandrovich Antropenko)近日在美國得克薩斯州北區聯邦地區法院認罪,承認在2018年至2022年的四年間領導勒索軟件陰謀,攻擊至少50名受害者。他被控合謀洗錢、合謀計算機欺詐與濫用,面臨最高25年監禁、75萬美元罰款,同時需向受害者支付賠償金并沒收非法所得財產,此案因嫌犯在美境內實施多數犯罪行為而顯得尤為特殊。安特羅彭科移居美國前后均參與勒索軟件攻擊,在佛羅里達和加州居住期間犯下多起罪行,2024年被捕后罕見獲準保釋,卻在去年四個月內三次違反審前釋放條件,含兩次因吸毒酗酒引發危險行為被捕。

參考鏈接:

https://cyberscoop.com/ianis-antropenko-russian-ransomware-leader-guilty/